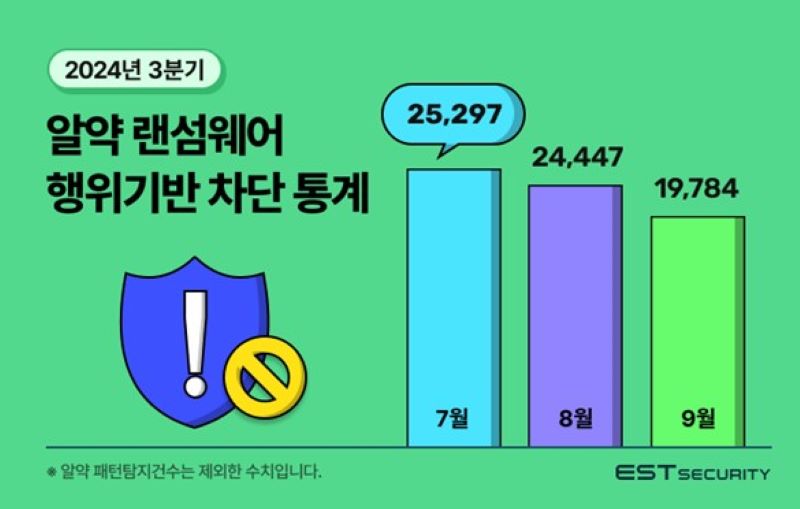

보안 전문 기업 이스트시큐리티(대표 정진일)가 2024년 3분기 ‘알약’의 랜섬웨어 행위기반 사전 차단 기능을 통해 총 6만9582건의 랜섬웨어 공격을 차단했다고 발표했다. 이는 하루 평균 755건의 랜섬웨어 공격 차단에 해당된다.

3분기 극성 부린 랜섬웨어

24년 3분기 주요 랜섬웨어 동향으로 ▲ESXi, 랜섬웨어 공격자들의 주요 공격 타깃으로 부상 ▲리눅스 시스템을 타깃으로 하는 랜섬웨어 증가 ▲랜섬웨어 조직의 공격 전술 변화 ▲3분기 새로 등장한 RaaS 등이다.

ESXi는 VMware의 하이퍼바이저로, ESXi 서버를 장악하면 해당 서버에서 동작 하는 다양한 가상 머신에 영향을 미칠 수 있어 랜섬웨어 공격자들의 주요 공격 대상이 됐다.

6월, ESXi 에서 인증 우회 취약점(CVE-2024-37085)이 발견된 이후, 아키라(Akira) 및 블랙바스타(BlackBasta), 블랙바이트(Black Byte) 등 다수의 해킹 그룹이 공격에 해당 취약점을 적극적으로 악용했다.

최근 발견된 Play 랜섬웨어의 변종 역시 VMware ESXi 환경을 대상으로 공격하도록 설계된 것으로 확인되었다. VMware ESXi를 타깃으로 하는 랜섬웨어의 공격은 지속되고 더욱 거세질 것으로 예상된다.

윈도우보다 상대적으로 안전하다고 간주된 리눅스 서버를 공격하는 랜섬웨어도 증가하고 있다. Mallox 랜섬웨어의 변종이 발견 되었는데, 윈도우 시스템만을 공격 대상으로 한 기존과 다르게 리눅스 시스템도 공격할 수 있도록 업데이트 되었다.

또한 크립티나(Kryptina) 코드를 기반으로 하는 새로운 맬록스(Mallox) 랜섬웨어 변종도 추가로 발견되었다. 이 새로운 변종은 크립티나(Kryptina)라는 랜섬웨어의 유출된 코드를 기반으로 하고 있으며, 역시 리눅스 시스템에서의 공격을 위해 설계되었다.

크립티나는 2023년 말 리눅스 시스템을 대상으로 하는 저비용 서비스형 랜섬웨어(RaaS)로 출시됐지만 많은 주목을 받지는 못했다. 하지만 2024년 2월 해킹 포럼에 소스코드가 유출되었고, 공격자들이 유출된 크립티나의 소스코드를 활용하여 Mallox 랜섬웨어 변종을 제작했다. 이렇게 제작된 변종은 'Mallox Linux 1.0' 라고 명명되었다.

진화하는 랜섬웨어 전술

랜섬웨어 공격 전술이 진화하고 있다. 최근 발견된 Qilin 랜섬웨어 변종이 주목받고 있다. 이 변종은 특정 엔드 포인트에서 크롬(Chrome) 브라우저에 저장된 자격증명을 탈취하며, 탈취한 자격증명을 이용하여 다단계 인증(MFA)이 설정되지 않은 VPN을 통해 네트워크 접근을 시도한다.

볼케이노 데몬(Volcano Demon) 그룹이 배포하는 루카로터(LukaLocker)는 윈도우와 리눅스 시스템을 타겟으로 하며, 공격자는 관리자 자격 증명을 활용하여 피해자의 네트워크에 침투한다. 특이한점은 익명의 번호로 빈번히 전화를 걸어 피해자를 압박한다는 것이다.

CosmicBeetle 조직이 만든 ScRansom 랜섬웨어도 발견되었다. ScRansom은 Scarab랜섬웨어가 개선된 버전으로, 주로 유럽, 아시아, 아프리카 및 남미의 중소기업을 공격타깃으로 하며 주로 무차별 대입 공격과 알려진 보안 취약점을 활용하여 침투하는 것으로 확인되었다. CosmicBeetle조직은 RansomHub와 협력해 공격력을 강화했으며, LockBit을 모방해 더 많은 몸값을 요구하기도 한다.

새로운 서비스형 랜섬웨어 등장

3분기에도 새로운 RaaS 그룹들이 등장했다. Cicada3301은 3분기에 새롭게 등장한 RaaS 그룹으로, 과거의 유명한 암호학 퍼즐의 이름을 차용했다. Rust로 작성되어 크로스플랫폼을 지원하며 주로 VMware ESXi와 같은 가상화 환경을 공격 대상으로 삼고 있다. 다른 랜섬웨어들과 마찬가지로 이중 갈취 방식을 사용하며, ALPHV/BlackCat과의 상당한 유사성이 있어 Cicada3301이 ALPHV/BlackCat 의 핵심 인원이 만든 것으로 추정되고 있다.

Eldorado는 올해 3월에 처음 등장한 RaaS로 Go 언어로 작성되었으며, 주로 윈도우와 ESXi 환경을 공격 타깃으로 삼는다. Eldorado는 사용자에게 맞춤형 암호화 옵션을 제공하며, 피해자의 데이터를 암호화한 후 몸값을 요구하는 방식으로 운영된다. 이 랜섬웨어는 빠르게 성장하며 다양한 산업에서 피해를 입히고 있다

이 밖에도 LockBit 3.0 빌더를 사용하여 제작된 브레인사이퍼(Brain Cipher) 가 발견되었는데, 이 랜섬웨어는 특별히 맞춤형으로 제작된 버전을 이용하여 인도네시아의 국가 데이터 센터(Pusat Data Nasional)를 공격하기도 했다.

이스트시큐리티 ESRC 관계자는 “랜섬웨어 공격자들이 피해를 극대화시키고자 ESXi와 같은 가상화 솔루션을 주요 공격 타깃으로 삼고 있다.” 면서 “보안 담당자들이 최신 보안 패치를 신속히 적용하고, 사용자 접근 권한을 철저히 관리하며, 정기적인 교육과 모니터링을 통해 사이버 공격에 대한 예방 및 대응 체계를 강화해야 한다.”고 밝혔다.

관련기사

- 랜섬허브, 美 주요 인프라 데이터 210건 탈취

- 서비스형 사이버 범죄 위협 증가

- '구독형 해킹' 극성, 전 세계 60만 개 은행 카드 정보 유출

- 2024년 2분기 알약 랜섬웨어 차단 7만1416건

- 글로벌 사이버보안 동향...신종 멀웨어 출현, 기업 및 국가 겨냥 공격 등

- 악명 높은 랜섬웨어 조직 '록빗'의 공격방법

- 흩어진 개인건강기록 통합하는 '생성AI 기반 멀티모달 데이터 플랫폼'

- 필요한 것만 골라서 만드는 보안 완전체 ‘AI 기반 CRaaS’

- 생성AI와 BI 결합한 ‘생성BI’로 AI/BI 비즈니스 혁신

- 이스트시큐리티-시큐어시스템즈, 차세대 통합보안 플랫폼 구축 R&D 협력

- 위협 인텔리전스 플랫폼 ‘안랩 TIP’ 텔레그램 및 랜섬웨어 특화 모니터링 강화

- 이스트시큐리티, AI/보안 인재 양성 위한 기업 탐방 실시

- AI 보안 위협막는 ‘AI 키관리 솔루션’

- 이스트시큐리티 '알약', 패션브랜드 '해칭룸'과 콜라보 제품 출시

- 이스트시큐리티-이스트소프트, 시스원과 통합보안서비스 사업 협력

- 안전한 설 명절을 위한 ‘5가지 사이버 보안수칙’

- "지금이 기업 LLM 보안 전략 구체화 시기"

- 보안 관리와 자동화 대응 강화된 통합 보안 솔루션 ‘알약 XDR’

- AI 기반 자격 증명 보안으로 인적 위험 대응