사이버 보안 업계는 오랫동안 CVE(Common Vulnerabilities and Exposures)를 주요 위험 측정 기준으로 사용해 왔다. 그러나 많은 OT 장치는 보고된 CVE 없이 작동하므로 조직은 보안 상태를 평가할 구조화된 방법을 갖지 못한다. 사이버보안 팀은 종종 공개된 취약점이 없다는 것을 안전한 운영과 동일시하지만, 그 가정은 위험할 정도로 시대에 뒤떨어져 있다.

많은 OT 장치는 취약점이 문서화되지 않았지만 여전히 사이버 위협에 심각하게 노출되어 있습니다. 글로벌 OT 보안 솔루션 기업 오토리오(OTORIO)에 따르면 지난 8년 동안 CISA 권고에 언급된 공급업체의 66%는 단 한 번만 등장했다.

기존 취약성 데이터베이스에서 간과되는 장치의 위험을 효과적으로 평가하는 것은 OT 보안 분야에서 오랜 과제이다.

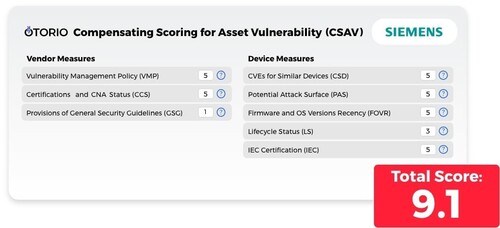

오토리오(OTORIO)가 글로벌 보안 컨퍼런스 ‘S4*25’에서 자사가 도입한 게시된 CVE가 없는 운영 기술(OT) 자산의 사이버 보안 위험을 정량화하는 방법론인 ‘CSAV(Compensating Scoring for Asset Vulnerability)’ 프레임워크를 소개했다.

CSAV 프레임워크는 기존 CVE 데이터에 의존하지 않고 특정 자산의 매개변수를 기반으로 위험을 정량화하며, 보다 정확한 보안 태세 평가를 가능하게 한다. OT 환경에서는 기존 데이터베이스에 기록되지 않은 취약점이 많아 이러한 대안적 접근이 필수적이다.

사례 연구: 스턱스넷 및 지스 WinCC

CVE를 넘어서는 위험 평가의 중요성을 설명하기 위해 오토리오는 스턱스넷을 포함한 과거의 OT 사이버 사고와 지멘스(Siemens) WinCC 시스템에 미치는 영향을 분석했다. 가장 정교한 OT 환경 사이버 위협 중 하나인 스턱스넷 공격은 CVE가 공식적으로 게시되기 전에 알려지지 않은 취약점을 악용했다.

WinCC 버전 6.2는 2005년에 출시되었고, PCS 7 버전 6.0은 2002년에 출시되었다. 그러나 2010년 6월이 되어서야 악성 컴퓨터 웜 "스턱스넷"이 발견되었다. CSAV는 오늘날의 OT 환경에서 유사한 사각지대를 방지하기 위해 사전 예방적이고 구조화된 위험 평가 접근 방식을 제공함으로써 이러한 격차를 해소하는 것을 목표로 한다.

오토리오의 공동 창립자 겸 CTO 야이어 아타(Yair Attar)는 “CSAV 프레임워크는 단순한 도구가 아니라 사고방식의 변화이다.”라며 “CSAV는 OT 환경에서 알려지지 않은 사이버 위험을 평가하고 완화하는 방법을 재고하라는 우리의 행동 촉구이다.”라고 말했다.

오토리오는 업계 전문가와 자산 소유자, 보안 리더들에게 CSAV 프레임워크의 발전에 동참할 것을 제안하며, 관련 기술과 데이터베이스를 공동으로 개선할 계획이다.

관련기사

- 위협 인텔리전스·글로벌 거버넌스 탑재된 ‘OT 보안 플랫폼’

- ‘OT 장치 취약점’ 11만 1000건 이상...제조 산업 보안 적신호

- 2025년 AIoT 산업 5대 전망...“인식 기술·디지털화·협력적 생태계·사이버 보안·지속 가능성”

- 강력 보안 액세스 관리 플랫폼...OT 환경 중요 자산 보호·규제 준수·팀간 협력 강화

- 센스톤-앤앤에스피, ‘OT 인프라 PLC 통합인증 및 접근통제 보안’ 강화 맞손

- “IoT 개발 5배 빨라지는” 생성AI 로우코드 자동화 플랫폼

- OT와 산업제어 시스템 보안 강화 5대 전략

- 2025년 기업이 대비해야 할 5대 사이버 보안 위협..."AI피싱, 장기 방치된 계정, 랜섬웨어, 오픈소스, OT/IoT"

- AI 기반 위협 노출 관리 플랫폼...위협 예방과 탐지 통합, 우선순위 지정으로 자동 보안

- 지멘스-오피모빌리티, 모빌리티 제품 설계 최적화 협력

- 레거시 IT/OT 시스템 보안 강화·현대화하는 하이퍼바이저 기술

- 카스퍼스키, VDC 리서치 'OT 사이버 보안' 리더로 선정

- 지멘스, ‘산업용 AI와 소프트웨어 정의 자동화’ 등 차세대 제조 기술 선봬

- [RSAC 2025]연중 무휴 OT 사이버보안 모니터링·대응 서비스...OT 환경 보안·운영 탄력성 강화

- OT 사이버 보안 역량 강화하는 ‘SeCOT+’ 인증

- "산업용 OT, 해킹 한 번에 500만 달러 증발… 보안 공백이 치명타 된다"

- 산업시설 사이버 위협 대응 역량 강화 시급